端到端加密通信指南:保护您的在线对话

什么是端到端加密通信?

端到端加密(End-to-End Encryption,简称E2EE)是一种通信安全技术,它确保只有通信的发送者和预期接收者能够读取交换的信息内容。在端到端加密系统中,信息在发送者的设备上被加密,然后只能在接收者的设备上解密,即使是服务提供商也无法访问未加密的内容。

这种加密方式与传统的传输层加密(如HTTPS)有显著区别。在传统模式下,服务提供商可以在其服务器上访问解密后的消息内容,而端到端加密则确保信息在整个传输过程中始终保持加密状态,只有最终用户拥有解密密钥。

Privnote如何实现端到端加密流程

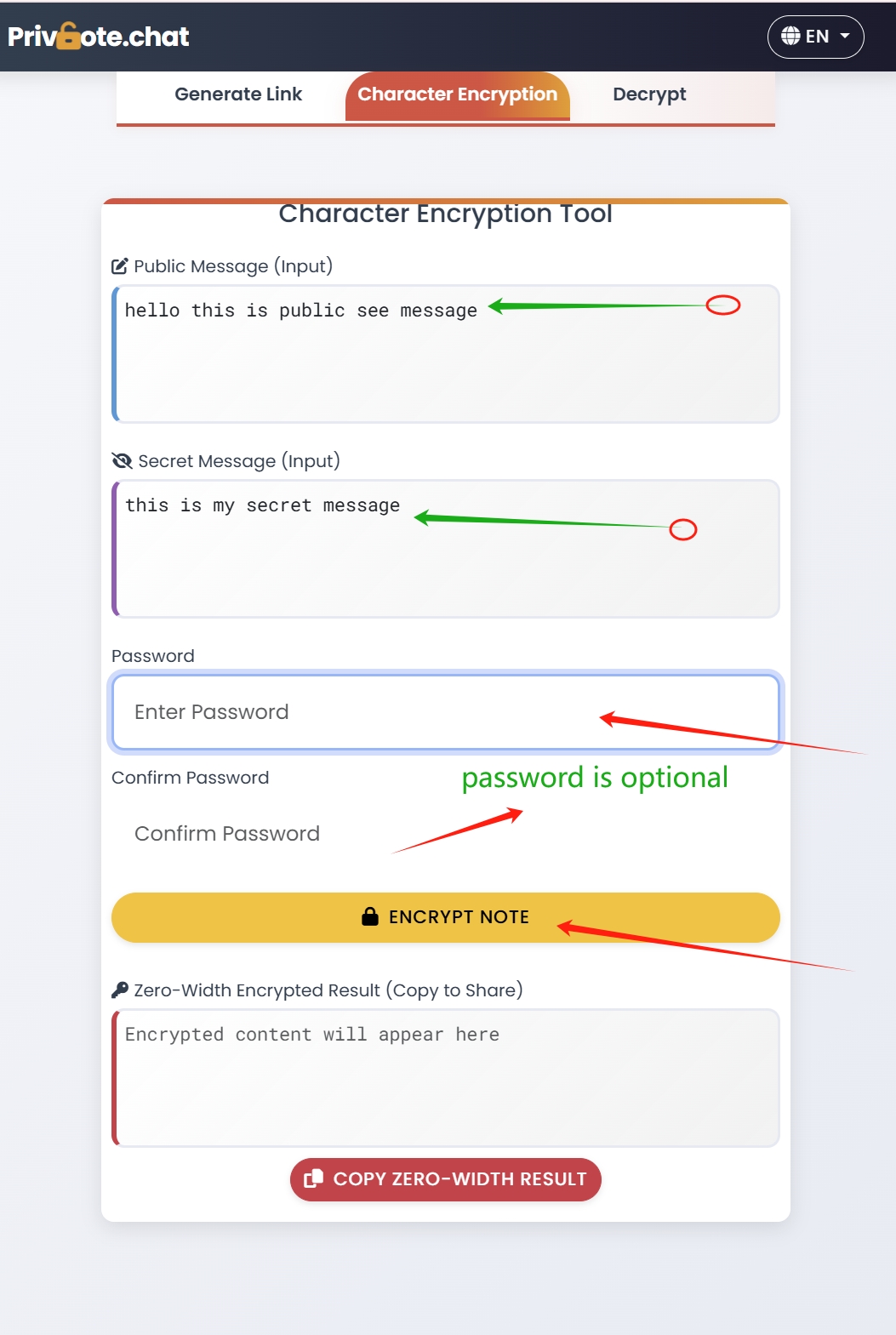

为了更好地理解端到端加密的实际应用,让我们看看Privnote的完整工作流程图:

如流程图所示,Privnote结合了端到端加密和自动销毁技术。消息在发送者设备上使用AES-256加密,服务器只存储加密数据,无法解密内容。当接收者打开链接后,消息在客户端被解密并显示,然后立即从服务器上彻底删除。

端到端加密的工作原理

为了理解端到端加密的强大功能,了解其基本工作原理非常重要:

1. 密钥生成与交换

端到端加密的核心是加密密钥的安全生成和管理。通常,每个用户都会生成一对密钥:

- 公钥:可以公开分享,用于加密发送给该用户的消息。

- 私钥:始终保存在用户设备上,永不分享,用于解密接收到的消息。

2. 消息加密过程

- 当用户A要向用户B发送消息时,用户A的设备会使用用户B的公钥对消息进行加密。

- 加密后的消息通过通信网络传输,即使被拦截,也无法被读取。

- 当消息到达用户B的设备后,系统使用用户B的私钥进行解密,恢复原始消息内容。

3. 前向保密

许多现代端到端加密系统还实施了"前向保密"(Forward Secrecy)机制,这意味着系统会为每次会话或消息生成唯一的临时密钥。即使长期密钥在未来被破解,过去的通信内容仍然无法被解密。

端到端加密的关键优势

1. 最高级别的通信隐私

端到端加密提供了最强大的隐私保护,确保您的消息只能被预期的接收者读取。即使服务提供商、互联网服务供应商(ISP)或潜在攻击者都无法访问通信内容。

2. 防止大规模监控

在全球数据监控日益普遍的环境中,端到端加密提供了对抗大规模监控的有效保护。由于消息内容在整个传输过程中都保持加密状态,即使通信元数据(如发送者和接收者信息)可能被获取,实际内容仍然受到保护。

3. 减少数据泄露风险

当服务提供商无法访问用户通信内容时,即使他们的系统被攻破,您的加密消息也不会在数据泄露中被泄露。这大大降低了敏感信息被暴露的风险。

4. 保护敏感信息

对于需要交换财务信息、医疗数据、个人照片或其他敏感内容的用户,端到端加密提供了必要的安全保障。

常见的端到端加密应用场景

1. 即时通讯应用

许多流行的即时通讯应用已经实施了端到端加密,包括Signal、WhatsApp和Telegram的私密聊天功能。这些应用确保用户之间的消息、语音通话和视频通话都受到端到端加密保护。

2. 电子邮件加密

虽然标准电子邮件不提供端到端加密,但有专门的解决方案如ProtonMail和Tutanota提供了端到端加密的电子邮件服务,或者用户可以使用PGP(Pretty Good Privacy)来加密传统电子邮件内容。

3. 文件共享与存储

某些安全文件共享服务提供端到端加密,确保存储在云端的文件只能由授权用户访问,服务提供商无法查看文件内容。

4. 自毁消息服务

Privnote等自毁消息服务结合了端到端加密和一次性阅读功能,为需要发送高度敏感信息的用户提供额外的安全层。

端到端加密的潜在挑战

尽管端到端加密提供了卓越的安全性,但用户应了解其中的一些挑战和考虑因素:

1. 终端安全

端到端加密保护传输中的数据,但如果用户的设备被入侵(如通过恶意软件),攻击者可能能够在加密前或解密后访问消息内容。维护设备安全对于端到端加密的有效性至关重要。

2. 密钥管理

安全的密钥管理是端到端加密的核心挑战。用户需要安全地存储他们的私钥,如果私钥丢失,过去的加密通信可能永远无法恢复。

3. 身份验证

确保您正在与预期的接收者通信(而不是中间人攻击者)是另一个重要考虑因素。许多端到端加密应用提供了安全码或二维码验证机制,允许用户验证对方的身份。

4. 备份和恢复

端到端加密通常意味着服务提供商无法访问您的加密数据,这可能使标准的云备份恢复程序变得复杂。用户需要考虑如何安全地备份自己的加密数据。

如何开始使用端到端加密通信

对于想要提高通信安全性的用户,以下是一些实用建议:

1. 选择支持端到端加密的应用

寻找明确标明提供端到端加密的通信应用。理想情况下,选择开源应用,其安全实施已经过独立安全专家的审核。

2. 验证安全设置

安装应用后,查看安全设置并确保端到端加密已启用(在某些应用中这是默认设置,而在其他应用中可能需要手动启用)。

3. 验证联系人身份

使用应用提供的安全验证功能来确认您通信的对象确实是预期的联系人。这通常涉及比较安全码或扫描二维码。

4. 保持应用更新

定期更新您的通信应用,以确保获得最新的安全修复和加密改进。

5. 使用自毁消息增强安全性

对于特别敏感的信息,考虑使用Privnote等自毁消息服务,这些服务结合了端到端加密和一次性阅读功能。

Privnote:增强型端到端加密解决方案

Privnote提供了一种独特的端到端加密方法,特别适合需要安全共享敏感信息而不留下永久记录的情况。

Privnote的安全特性

- 端到端加密:所有笔记在传输和存储过程中都经过加密,只有拥有正确链接的接收者才能查看内容。

- 一次性阅读:笔记在被阅读后立即销毁,不会在服务器上保留任何副本。

- 密码保护:可以添加额外的密码保护层,即使链接被意外共享,未经授权的人员也无法访问内容。

- 无账户要求:不需要创建账户,减少了个人数据的暴露和潜在的安全风险。

- 自定义销毁设置:根据需要设置特定的销毁条件,如基于时间的自动销毁。

适用场景

Privnote的端到端加密和自毁功能特别适合以下场景:

- 共享账户密码或登录凭证

- 发送敏感财务或个人信息

- 分享私密文档内容

- 传递一次性验证码或访问令牌

- 需要高度机密性的商业或个人通信

端到端加密的未来发展

随着隐私和数据安全意识的不断提高,端到端加密技术也在持续发展:

1. 量子加密

随着量子计算的发展,现有的加密方法可能面临新的挑战。量子抗性加密算法正在开发中,以应对这些未来威胁。

2. 更广泛的应用

端到端加密正在从即时通讯扩展到更多应用场景,包括云存储、智能家居通信和物联网设备之间的数据交换。

3. 简化用户体验

加密技术正变得更加用户友好,减少了使用高级安全功能的技术障碍。这种趋势将使更多普通用户能够轻松保护他们的通信。

结论:掌握您的通信安全

在当今数字世界中,保护您的在线对话不再是可选项,而是必要的安全措施。端到端加密提供了最高级别的通信安全,确保您的私人对话保持私密性。

通过了解端到端加密的工作原理、选择合适的安全通信工具,并结合Privnote等自毁消息服务的额外保护,您可以显著提高您的数字通信安全性。

记住,技术只是安全方程的一部分。培养良好的安全习惯,定期更新您的设备和应用,并始终对可疑通信保持警惕,同样是保护您在线隐私的关键因素。

立即采取行动加强您的通信安全,因为在数字时代,隐私是一项应该主动维护的权利。